El protocolo D2OTP: un nuevo enfoque para la seguridad de las comunicaciones, de extremo a extremo con claves de cifrado dinámicas (otp).

D2OTP (Drive 2 One Time Password) is a security protocol conceived as a foundational layer for large-scale digital platforms and infrastructures, designed to be embedded, licensed and scaled by third parties operating in regulated and critical sectors.

El protocolo D2OTP (Drive-to-One-Time-Password) supone un avance significativo en la ciberseguridad de las comunicaciones al abordar uno de los problemas estructurales de los modelos actuales: la confianza heredada tras una autenticación inicial.

D2OTP es un protocolo registrado y protegido mediante patente internacional PCT, publicada como WO2022018310, que permite asegurar las comunicaciones entre aplicaciones mediante

claves criptográficas de un solo uso, generadas de forma descentralizada en las propias aplicaciones comunicantes. Cada mensaje intercambiado queda cifrado, autenticado y vinculado criptográficamente a la operación concreta que representa.

A diferencia de los enfoques tradicionales basados en sesiones, certificados digitales y claves reutilizables, D2OTP introduce un modelo de autorización criptográfica por operación, en el que cada intercambio se valida de forma explícita, verificable y no reutilizable. Este enfoque reduce de forma significativa el fraude post-autenticación, los ataques de suplantación (phishing), los ataques de intermediario (MITM) y los riesgos derivados de la reutilización de claves.

El protocolo garantiza, de extremo a extremo, los principios fundamentales de una comunicación segura:

- Confidencialidad e integridad de la información transmitida.

- Autenticación mutua directa entre las aplicaciones comunicantes.

- No repudio operativo, mediante mecanismos de prueba criptográfica de recepción, sin necesidad de firmas digitales ni infraestructuras PKI complejas.

D2OTP se implementa como un

módulo software ligero y monolítico, integrado directamente en las aplicaciones, actuando justo antes y después de la capa de transporte. Gracias a este diseño, la seguridad se mantiene

independientemente de la red utilizada, incluso cuando se emplean redes potencialmente vulnerables.

El protocolo D2OTP, gracias a esta forma de operar, garantiza la seguridad de las comunicaciones de extremo a extremo, desde la aplicación emisora hasta la aplicación destinataria, sin depender de las características tecnológicas de la red utilizada para su transporte. Esto lo convierte en una “solución eficaz contra gran parte de los ciberataques que sufren las organizaciones que necesitan usar redes vulnerables para ejercer su actividad, logrando evitar las pérdidas económicas y reputacionales que conllevan".

D2OTP puede desplegarse como una capa de seguridad adicional sobre infraestructuras PKI existentes, facilitando una transición progresiva hacia un modelo de autorización criptográfica por operación, sin impacto en la continuidad del servicio.

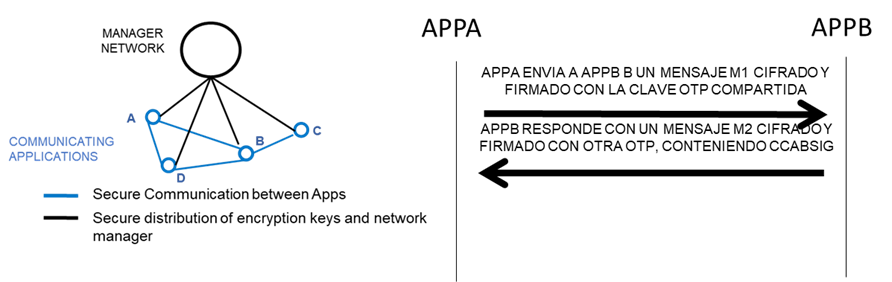

COMUNICACIONES P2P SEGURAS ENTRE APPS CON D2OTP

Las comunicaciones se realizan directamente de App a App, sin intervención de un Servidor de Distribución. Cada uno de los mensajes M1 y M2, intercambiados entre unos comunicantes APPA y APPB, se cifran con una diferente clave simétrica de un único uso, clave otp, obtenida usando la clave fija KAB, que se les ha distribuido de forma segura en el momento de su emparejamiento, y un valor aleatorio de un único uso gestionado por el protocolo.

El protocolo patentado ofrece la opción de que todos los mensajes M1 intercambiados durante una sesión de comunicación, o durante un periodo de tiempo concreto, se cifren con una misma clave fija compartida por los comunicantes. En este caso, no será necesario el cifrado del M2.

En un contexto en el que el coste global del ciberdelito supera ya los 10 billones de dólares anuales y donde una parte sustancial de los ataques tiene su origen en el phishing y la suplantación de identidad, D2OTP aporta una defensa estructural al impedir que una autenticación válida pueda ser reutilizada para ejecutar operaciones fraudulentas.

Además, al prescindir de criptografía asimétrica y basarse en claves de un solo uso, D2OTP está preparado por diseño para los desafíos de la computación cuántica, mitigando el riesgo de que comunicaciones cifradas hoy puedan ser descifradas en el futuro (“guardar ahora para descifrar más tarde”).

El protocolo resulta especialmente adecuado para pagos inmediatos, banca digital, plataformas de mensajería, wallets, infraestructuras críticas, entornos industriales, defensa y redes federadas, donde la seguridad de cada operación y la protección de metadatos son factores críticos.

D2OTP PROPORCIONA UNA RENTABILIDAD ECONÓMICA INMEDIATA TRAS SU DESPLIEGUE:

- Evita los ataques derivados de la interceptación y manipulación de la información que viaja por redes vulnerables, y los que tienen su origen en ataques de Phishing, generando un ahorro equivalente a las pérdidas económicas y reputacionales que estos delitos ocasionan a empresas y clientes. Potencialmente, a nivel global, según lo comentado anteriormente, puede alcanzar la cifra de varios billones de euros.

- Facilita la adaptación de los sistemas al cumplimiento de los requisitos de seguridad exigidos por la PSD2 en la operativa de pagos online de las Entidades Financieras, ya que implementa una autenticación reforzada y hace uso de un código de enlace para cada transacción.

- Minimiza el consumo de recursos de proceso necesarios para lograr operar con Comunicaciones Seguras, ya que: minimiza el número de mensajes intercambiados y las operaciones de cifrado/descifrado; no hace uso de claves de cifrado asimétricas ni certificados digitales.

- Por la misma razón anterior, disminuye la latencia operativa e incrementa el número de operaciones resueltas usando los mismos recursos.

- Impulsa la creación de redes federadas, generando los beneficios asociados al aprovechamiento de las sinergias conjuntas.

Si quiere acceder a información más detallada sobre la arquitectura, funcionamiento, casos de uso del protocolo D2OTP, y sectores de actividad que más se benefician del uso del protocolo D2OTP, haga clic en uno de los botones que aparecen a continuación.

Para consultas sobre el protocolo D2OTP, su despliegue, aplicaciones, beneficios, licenciamiento, o participación en proyectos, por favor, contacte con nosotros.

© 2023 Todos los derechos reservados | D2OTP